ビジネスメール詐欺に要注意!最新事例をご紹介

ビジネスメール詐欺(BEC:Business Email Compromise)とは、偽の電子メールを企業に送り付け、入金や送金などを促すサイバー攻撃のことです。ビジネスメール詐欺は、自社の経営者や取引先の担当者になりすますといった巧妙かつ悪質な攻撃が多く見られます。

本記事では、ビジネスメール詐欺の最新事例を紹介します。企業で行うべきセキュリティ対策についても解説しますので、最後までご覧ください。

ビジネスメール詐欺の被害は年々増加している

ビジネスメール詐欺の被害は年々増えており、IPAでは実際に起きたビジネスメール詐欺の事例をもとに何度も注意喚起を行っています。2022年9月からは「ビジネスメール詐欺(BEC)対策特設ページ」を設置し、事例や対策方法などを紹介しています。

ビジネスメール詐欺の事例

ここでは、「情報セキュリティ白書2023」をもとに、ビジネスメール詐欺の事例を紹介していきます。

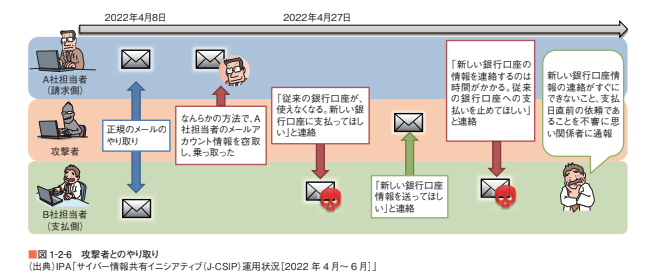

①取引先担当者のメールアカウントを乗っ取った攻撃

2022年4月、海外関連企業のA社(請求側)と、その海外取引先企業B社(支払側)との取引において、A社の担当者になりすました攻撃者から、偽の口座へ振込を要求するメールが送られました。

A社の担当者になりすました攻撃者は、現在の支払い口座が利用できなくなるという理由で、支払い先の銀行口座の変更を依頼する偽のメールをB社担当者へ送付。このとき攻撃者から送られてきたメールは、A社の担当者のメールアカウントが乗っ取られて送付されたものでした。

B社の担当者は、新しい銀行口座の情報を送るように返信しましたが、すぐに連絡が来なかったことや、支払い日直前の急な口座変更を不審に感じ、関係者へ通報したことで偽メールであることが発覚しました。そのため、金銭的な被害は発生しませんでした。

この事例の場合、送信元のアドレスは正規のものでしたが、CCに指定されていたメールアドレスが偽物だったため、詐欺メールであることが発覚しました。CCのメールアドレスは、下記のように正規のドメイン名の「.」を「-」に変更しており、末尾に「.com」が追加されていたそうです。

●本物のメールアドレス→alice@abc.●●

●偽物のメールアドレス→alice@abc–●●.com

②CEOを詐称する攻撃

CEO(Chief Executive Officer:最高経営責任者)を詐称するビジネスメール詐欺は毎年継続して発生しています。その中には「日本語化されたCEO詐欺の攻撃」も多くあり、2022年だけで27件、2021年以前も含めると合計100件ほど発生しました。IPAでは、メールのヘッダー情報から同一の攻撃者によるものだと推測しています。

CEOを詐称する攻撃は、多くの業種に対して試みたことが確認されており、今後も国内外の組織に対して行われる可能性が高いとして、注意を求めています。

ビジネスメール詐欺への対策方法

ここからは、「情報セキュリティ白書2023」で解説されている、ビジネスメール詐欺への対策方法を4つ紹介していきます。

①ビジネスメール詐欺の周知徹底と情報共有

ビジネスメール詐欺は、企業間のメールを悪用した巧妙な手口です。まずは、どのような手口で行われているのか、過去の事例をもとに周知徹底することが重要です。

ビジネスメール詐欺は外部企業との取引だけでなく、グループ企業同士の取引でも発生しています。そのため、海外関連企業を含む企業の全職員に対し、ビジネスメール詐欺への意識を高めておく必要があるのです。

特に、最高財務責任者(CFO:Chief Financial Officer)や、経理部門等の担当者が、ビジネスメール詐欺の脅威について理解し、送金前に攻撃に気付くことができれば、金銭的な被害を未然に防げるでしょう。

②送金処理のチェック体制強化

送金時のチェック体制を強化することも、ビジネスメール詐欺の被害を防止するために重要です。たとえば、別の口座への変更を求められたり、急なメールアドレス変更等があったりなど、通常と異なる対応が行われたときはビジネスメール詐欺の疑いがあります。

そのため、別の担当者とダブルチェックを実施したり、電話やメール、FAX以外の手段で事実確認を行ったりなど、二重・三重にも渡るチェック体制を構築することが重要です。

③攻撃に使われるメールアドレスへの対策

攻撃に使われているメールアドレスが偽物であることに早めに気づければ、ビジネスメール詐欺を防止できます。メールを返信する前にこれから送る相手のメールアドレスが正しいかどうか、必ず確認するようにしましょう。

たとえば、フリーメールや自組織外のメールアドレスから着信したメールについて、件名や本文にその旨の警告を表示するメールシステムを採用すれば、ビジネスメール詐欺のメールかどうかを見分けやすくなります。

④フィッシング・ウイルス・不正アクセス対策を徹底して行う

ビジネスメール詐欺を行う攻撃者は、ある。フィッシング攻撃でメールアカウント情報を入手していたり、ウイルス感染等によってメールの内容やメールアカウント情報を窃取したりしている可能性があります。

そのため、基本的なフィッシング対策やウイルス対策、不正アクセス対策等を行っておくことも重要です。

また、Microsoft 365やGoogle Workspace等のクラウドサービスを利用している場合、多要素認証等を活用し、第三者の不正ログインを防ぐようにしましょう。

まとめ

今回は、ビジネスメール詐欺の最新事例を紹介しました。ビジネスメール詐欺の被害に遭うと、金銭な被害だけでなく、取引先にも影響が出たり、社会的な信頼が低下したりする可能性が高くなります。ビジネスメール詐欺を防止するためには、以下の4つの対策を徹底して行うようにしましょう。

①ビジネスメール詐欺の周知徹底と情報共有

②送金処理のチェック体制強化

③攻撃に使われるメールアドレスへの対策

④フィッシング・ウイルス・不正アクセス対策を徹底して行う

法人向けセキュリティソフトで、ビジネスメール詐欺対策をするなら、以下のサイトがおすすめ!↓

法人向けセキュリティソフトの

料金自動一括比較サイトを新しくオープンしました!

c-compe.com⇒

株式会社アーデントは、デジタル化・AI導入補助金の支援事業者を行っております!

アーデントからデジタル化・AI導入補助金を使ってクラウドツールを導入するメリットは以下の通りです。

メリット①対象ツールを2年間、半額、もしくは1/4で利用可!

メリット②会計、経費精算、請求書処理、受発注ツール導入なら、PCやタブレットの購入も補助が受けられ半額!

メリット③補助期間終了後は、公式価格よりお値引き!

メリット④各種IT活用、DX、保守サポートでより貴社のIT化を促進、生産性を向上します!

【弊社取り扱いクラウドツール】

🔹オフィスソフト・グループウェア: Google Workspace※、Microsoft365、desk'nets NEO※

🔹ノーコード業務改善:kintone、Zoho※、楽楽販売、JUST.DB※、サスケworks

🔹コミュニケーション: サイボウズオフィス、Chatwork、LINE WORKS、zoom

🔹会計・経費管理: マネーフォワード、freee、楽楽精算、楽楽明細、invox

🔹電子契約・文書管理: freeeサイン、クラウドサイン、GMOサイン、Adobe Acrobat

🔹セキュリティ対策: sophos、SentinelOne、ESET、ウイルスバスタークラウド

🔹RPA・自動化: RoboTANGO、DX-Suite、Yoom※、バクラクシリーズ

🔹勤怠・労務管理: 勤革時、楽楽勤怠、マネーフォワード

🔹物流・在庫管理: ロジザードZERO

🔹教育・マニュアル作成管理: iTutor、NotePM、leaf

🔹PBX・電話システム: INNOVERAPBX※、MOTTEL※

🔹端末管理:LANSCOPE、clomo

🔹リモートデスクトップ:RemoteOperator在宅

🔹受付ipad:ラクネコ※

🔹タスク管理、その他:JOSYS、backlog※

など

※こちらのツールは補助期間終了後の値引不可

また、上記以外のツールも取り扱いできるものが多々ありますので、一度ご相談ください。

デジタル化・AI導入補助金2026の詳細、お問合せはお電話頂くか、以下の記事を御覧ください↓

デジタル化・AI導入補助金お問合せ:03-5468-6097

以下の動画では、採択のポイントや申請にあたっての注意点などを詳しく解説していますので、

あわせてご覧ください!