サイバー脅威2023:最新の攻撃手法と対策を徹底解説

近年、世界中で悪質なサイバー攻撃が多発しています。これらの攻撃は、年々多様化・巧妙化しており、企業側の対策もより高めていかなければなりません。

適切なセキュリティ対策を立案するためには、最新の攻撃手法について知る必要があります。

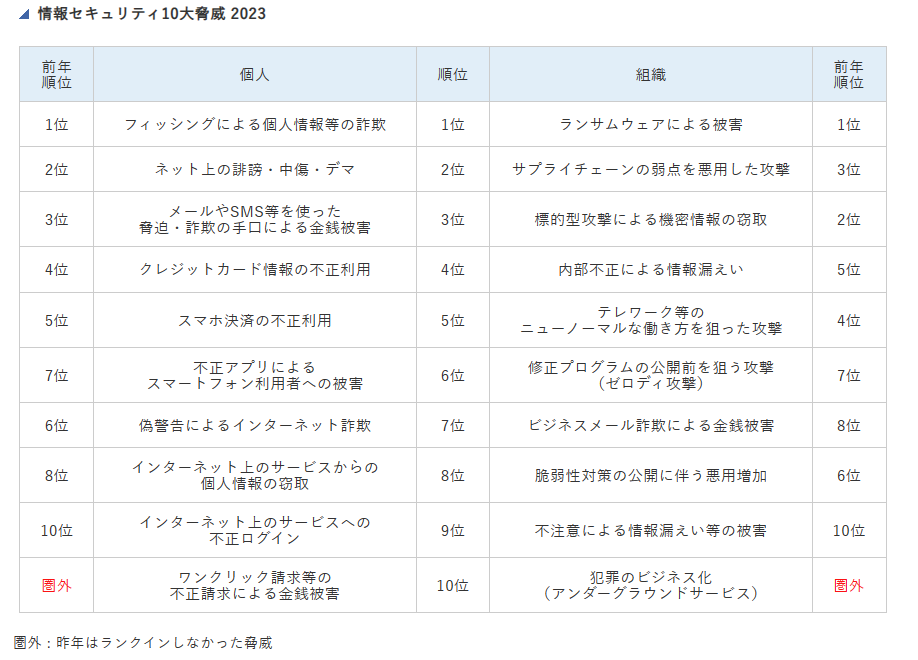

本記事では、IPAが発表した「情報セキュリティ10大脅威 2023」を参考に、最新のサイバー攻撃の手法と対策について解説します。

情報セキュリティ10大脅威 2023とは?

情報セキュリティ10大脅威とは、IPAが選定・発表している情報セキュリティ上の重大な脅威をランキング形式でまとめたレポートのことです。

画像引用元:情報セキュリティ10大脅威 2023

情報セキュリティ10大脅威では、個人・組織ごとにどのような攻撃が脅威となっているかが示されています。

本記事では、組織において脅威となっている上位5位の攻撃と、どのような対策を行うべきかを詳しく解説していきます。

【第1位】ランサムウェアによる被害

ランサムウェアとは、「Ransom(身代金)」と「Software」を組み合わせて作られた造語であり、マルウェアの一種として知られています。

ランサムウェアは、メールや悪意のあるWebサイトを通じて拡大します。感染すると企業のシステムが暗号化されてしまい、利用できなくなります。攻撃者は復元する代わりに高額な身代金を要求する攻撃手法です。

情報セキュリティ10大脅威は毎年発表されていますが、ランサムウェアは組織部門で3年連続1位となっています。

ランサムウェアに対する対策

ランサムウェアに対する対策として有効なのは、バックアップをこまめにとることです。

ただし、近年ではバックアップ自体が狙われるケースもあります。そのため、バックアップしたデータを厳重に管理できるような仕組み作りが重要です。

【第2位】サプライチェーンの弱点を悪用した攻撃

サプライチェーンとは、製品の原料・材料の調達、消費者に届くまでの一連のプロセスのことを指します。サプライチェーンの弱点を悪用した攻撃は、大きく分けて「グループサプライチェーン攻撃」と「ソフトウェアサプライチェーン攻撃」の2つに分けられます。

グループサプライチェーン攻撃は、サプライチェーンの中でもセキュリティ対策が不十分な企業を狙い、そこを起点とした攻撃を行います。

ソフトウェアサプライチェーン攻撃では、ソフトウェアの製造工程に侵入を試み、不正なプログラムを仕込む攻撃です。

サプライチェーンの弱点を悪用した攻撃に対する対策

サプライチェーン攻撃は、セキュリティ対策が不十分な企業が第一に狙われます。そのため、自社だけではなく、グループ会社や子会社、取引先の企業でも適切なセキュリティ対策が実施されているかをチェックすることが有効です。

【第3位】標的型攻撃による機密情報の窃取

標的型攻撃とは、特定の個人・組織をターゲットにしたサイバー攻撃のことです。

よくある手口が、仕事のメールを装い、ウイルス付きのメールを従業員に対して配信するというものになります。従業員のスキを突き、企業の機密情報を窃取することを目的としているケースが多く見られます。

標的型攻撃による機密情報の窃取に対する対策

標的型攻撃を防ぐためには、企業で働いている従業員のセキュリティ意識が特に重要です。見知らぬアドレスかどうかを確認することはもちろん、添付ファイルをむやみに開かないように注意する必要があります。

【第4位】内部不正による情報漏えい

内部不正による情報漏えいも近年増加しています。内部不正とは、企業内部の人が機密情報が不正に扱うことです。例えば、機密情報の窃取や情報漏洩、データ破壊・改ざんなどが挙げられます。

内部不正による情報漏えいに対する対策

内部不正が起きるパターンとして多いのが、退職者によって行われるパターンです。退職者のデータは速やかに社内システムから削除する必要があります。

また、従業員ごとにデータにアクセスする権限を詳細に設定しておくことも有効な対策です。自身の業務と関係がないデータ・フォルダにアクセスできない状態にしておけば、内部不正を防止できるでしょう。

【第5位】テレワーク等のニューノーマルな働き方を狙った攻撃

テレワークの普及に伴い、ネットワークのセキュリティの脆弱性を突く攻撃も増えています。VPNの脆弱性を突いた攻撃や、自宅に持ち帰ったPC・スマートフォンなどを狙った攻撃も多いです。

テレワーク等のニューノーマルな働き方を狙った攻撃に対する対策

まずは、従業員がテレワークのガイドラインを理解・遵守する必要があります。また、社外の端末管理の手段として、MDM(Mobile Device Management=モバイルデバイス管理)の導入もおすすめです。

MDMは、遠隔地からの端末ロックや初期化、紛失時の不正利用対策、デバイスの機能制限など、様々な機能を搭載しています。遠隔からでも従業員が持ち帰ったデバイスの管理と、セキュリティ対策が可能です。

脅威はどう変化しているのか?

『入れないだけでは守れない』前提に変化している点を踏まえることが重要です。観点は次のとおりです。

| 項目 | 内容 |

|---|---|

| ランサム | 暗号化+データ暴露の二重脅迫が広がる |

| サプライチェーン | 取引先・委託先経由の侵入が増える |

| 正規ツール悪用 | 従来検知をすり抜けるためEDR等の重要性が増す |

| メール起点 | 標的型メールやフィッシングで人の隙を突く |

ポイントは、もはや境界防御だけでは守り切れず、侵入前提で予防・検知・復旧を一体で備える必要がある点です。中小企業も例外でなく、取引先含めた備えが要ります。基本対策を継続できる運用にすることが、出発点になります。なお最終的には、

評判や機能数でなく自社の現状と業務に優先順位を付け、無理なく続けられる体制に落とし込むことが、投資を成果へ結びつける近道になります。あわせて、導入後に運用と効果を定期的に見直し、現場で無理なく続けられる形へ調整していくことが、

定着と成果の双方を確実にする近道になります。

中小企業は何を備えるべきか?

備えは、費用対効果の高い基本から優先順位を付けて進めることが重要です。押さえる進め方は次のとおりです。

| 項目 | 内容 |

|---|---|

| 予防 | 更新・多要素認証・最小権限・メール/Web対策で侵入機会を減らす |

| 検知 | 振る舞い検知やログ確認で、すり抜けや潜伏を早期に把握する |

| 復旧 | オフライン含むバックアップと復元手順で、ランサムでも事業を戻せる |

| 体制 | 感染時の隔離・連絡・報告手順を決め、訓練で実行できる状態にする |

最大のつまずきは、『うちは狙われない』と基本対策を放置することです。当社は中小企業のセキュリティ対策を、現状把握から予防・検知・復旧の整備まで伴走支援しています。基本対策を優先的に固め感染前提で備えることが、要点になります。なお最終的には、

評判や機能数でなく自社の現状と業務に優先順位を付け、無理なく続けられる体制に落とし込むことが、投資を成果へ結びつける近道になります。

サイバー脅威対策チェック

最新サイバー脅威と対策とは、2023年以降の主要サイバー脅威と中小企業が取るべき対策のことで、入れないだけでは守れない前提に変化している点を踏まえることが重要です。

暗号化+データ暴露の二重脅迫が広がるランサム、取引先・委託先経由の侵入が増えるサプライチェーン、従来検知をすり抜けるためEDR等の重要性が増す正規ツール悪用、標的型メールやフィッシングで人の隙を突くメール起点が観点で、

境界防御だけでは守り切れず侵入前提で予防・検知・復旧を一体で備える必要があり、中小企業も例外でなく取引先含めた備えが要ります。

更新・多要素認証・最小権限・メール/Web対策での予防、振る舞い検知やログ確認による検知、オフライン含むバックアップと復元手順による復旧、感染時の隔離・連絡・報告手順と訓練が要点で、うちは狙われないと基本対策を放置する失敗を避け、

基本対策を優先的に固め感染前提で備えることが要点となります。

以下に、押さえるべき要点とその内容を整理します。

| 項目 | ポイント | 解説 |

|---|---|---|

| ランサム | 二重脅迫 | 暗号化+暴露 |

| サプライチェーン | 経路化 | 取引先経由 |

| 正規ツール | 悪用 | EDR重要性増 |

| メール | 人の隙 | 標的型・フィッシング |

| 備え | 予防・検知・復旧 | 基本を一体整備 |

この記事のよくある質問(FAQ)

本記事に関して、よく寄せられる質問をまとめました。

Q. 最近の脅威の特徴は?

A. ランサム・サプライチェーン攻撃・正規ツール悪用・標的型メールが目立ち、巧妙化と侵入後の潜伏が進んでいます。

Q. 中小企業も狙われますか?

A. 狙われます。対策が手薄になりがちな点や取引先攻撃の踏み台として標的にされる傾向があり、被害は事業継続と取引信用に直結します。

Q. 優先すべき対策は?

A. 更新・多要素認証・最小権限・メール/Web対策・バックアップ・対応手順という基本を、感染前提で一体整備することです。

Q. 被害時はどうしますか?

A. 感染端末の隔離・関係先への連絡・原因調査・復旧・関係機関への報告までの手順を事前に決め、訓練して実行できる状態にすることが重要です。

関連情報・お問い合わせ

サイバー攻撃を受けたらまず何をすべき?初動対応チェックリスト

法人向けセキュリティ比較サイト c-compe.com の関連解説で、背景・選び方・注意点の詳細が確認できます。

まとめ

今回は、最新のサイバー攻撃の手法と対策について詳しく解説しました。

多様化するサイバー攻撃に対処するためには、まずはどのような手口で攻撃されるのか、どの部分が狙われているのかを理解する必要があります。

本記事で紹介した対策方法を実践し、サイバー攻撃を防止しましょう。最近はテレワークが普及したこともあり、従業員が持ち帰ったデバイス(エンドポイント)のセキュリティ対策が重視されています。

下記の記事でエンドポイントを対象としたセキュリティソフトを紹介しています。こちらもぜひ参考にしてみてください。

法人向けセキュリティソフトの

料金自動一括比較サイトを新しくオープンしました!

c-compe.com⇒

株式会社アーデントは、デジタル化・AI導入補助金の支援事業者を行っております!

アーデントからデジタル化・AI導入補助金を使ってクラウドツールを導入するメリットは以下の通りです。

メリット①対象ツールを2年間、半額、もしくは1/4で利用可!

メリット②会計、経費精算、請求書処理、受発注ツール導入なら、PCやタブレットの購入も補助が受けられ半額!

メリット③補助期間終了後は、公式価格よりお値引き!

メリット④各種IT活用、DX、保守サポートでより貴社のIT化を促進、生産性を向上します!

【弊社取り扱いクラウドツール】

🔹オフィスソフト・グループウェア: Google Workspace※、Microsoft365、desk'nets NEO※

🔹ノーコード業務改善:kintone、Zoho※、楽楽販売、JUST.DB※、サスケworks

🔹コミュニケーション: サイボウズオフィス、Chatwork、LINE WORKS、zoom

🔹会計・経費管理: マネーフォワード、freee、楽楽精算、楽楽明細、楽楽請求、invox

🔹電子契約・文書管理: freeeサイン、クラウドサイン、GMOサイン、Adobe Acrobat

🔹セキュリティ対策: sophos、SentinelOne、ESET、ウイルスバスタークラウド

🔹バックアップ: syscloud、Avepoint

🔹RPA・自動化: RoboTANGO、DX-Suite、Yoom※、バクラクシリーズ

🔹勤怠・労務管理: 勤革時、楽楽勤怠、マネーフォワード

🔹物流・在庫管理: ロジザードZERO

🔹教育・マニュアル作成管理: iTutor、NotePM、leaf

🔹PBX・電話システム: INNOVERAPBX※、MOTTEL※

🔹端末管理:LANSCOPE、clomo

🔹リモートデスクトップ:RemoteOperator在宅

🔹受付ipad:ラクネコ※

🔹タスク管理、その他:Adobe creative cloud、Noota、JOSYS、backlog※

など

※こちらのツールは補助期間終了後の値引不可

また、上記以外のツールも取り扱いできるものが多々ありますので、一度ご相談ください。

デジタル化・AI導入補助金2026の詳細、お問合せはお電話頂くか、以下の記事を御覧ください↓

デジタル化・AI導入補助金お問合せ:03-5468-6097

以下の動画では、採択のポイントや申請にあたっての注意点などを詳しく解説していますので、

あわせてご覧ください!